WordPress-Security – So schützen Sie systematisch Ihre WordPress-Website

Veröffentlicht am 17.03.2021 von DomainFactory

WordPress wird mittlerweile von knapp 35 Prozent aller Websites weltweit genutzt und ist daher bei Hackern besonders populär. Wer eine WordPress-basierte Website absichern will, kann eine der im Internet kursierenden To-do-Listen abarbeiten. Wir empfehlen allerdings ein systematischeres Herangehen.WordPress-Seiten bieten Cyberattacken insbesondere die folgenden potenziellen Angriffsflächen:

- WordPress-Login: Brute-Force-Attacken

- WordPress-Code: Exploits von Schwachstellen in Core, Plugins und Themes

- Webserver: Unbefugter Zugriff auf wichtige Daten, Exploits von Software-Schwachstellen, DDoS-Attacken

- Benutzer: Social Engineering, unwissentliche Installation von Malware

Jede dieser Angriffsflächen beinhaltet jeweils zahlreiche mögliche Angriffsvektoren (Wege und Methoden). Deshalb ist es sinnvoll, damit verbundene Risiken – also Gefahrenpotenzial und Eintrittswahrscheinlichkeit – abzuschätzen, um die wichtigsten Gegenmaßnahmen zu identifizieren. In diesem Beitrag beschäftigen wir uns schwerpunktmäßig mit WordPress-spezifischen Schwachstellen (Punkte 1 und 2).

WordPress härten: Best Practices

Einige Maßnahmen allerdings sollten Sie in jedem Fall regelmäßig durchführen, denn sie bieten unabhängig von konkreten Risiken den größten Sicherheitsgewinn:

- Nutzen Sie stets die aktuellsten Versionen von WordPress, Plugins und Themes, am besten über automatische Updates. Denn ständig werden neue Sicherheitslücken entdeckt und geschlossen.

- Installieren Sie nur vertrauenswürdige Plugins und Themes – aus offiziellen Quellen und nach eingehender Recherche zu bekannten Risiken.

- Regelmäßige automatisierte Backups sind Ihre Versicherung für den Ernstfall. Sie erlauben ein einfaches Zurücksetzen und schützen vor Datenverlust und Ransomware.

- Checken Sie Ihre Seiten regelmäßig auf Anzeichen für eine Kompromittierung und nutzen Sieeinen Schwachstellen-Scanner wie WPScan, WordPress Security Scan oder Sucuri SiteCheck.

- Nutzen Sie ein Security-Plugin – Hinweise zur Auswahl finden Sie weiter unten.

WordPress-Login absichern

Risiken: Wenn Hacker Zugang zu Benutzer- oder gar Administrator-Accounts erlangen, können sie maximalen Schaden anrichten. Die Eintrittswahrscheinlichkeit dieses Risikos ist ebenfalls extrem hoch. Die meisten Angriffe auf WordPress-Sites finden als Brute-Force-Attacken statt, bei denen Scripte oder Bots automatisch eine große Zahl von Username-Passwort-Kombinationen durchprobieren. Allein die Web Application Firewall (WAF) des WordPress-SicherheitsdienstleistersWordFence blockt täglich Millionen solcher Angriffe.

Sinnvolle Maßnahmen: Brute-Force-Attacken nutzen systematisch erzeugte Passwörter oderWörterbücher, die häufig auch Millionen realer Passwörter aus gehackten Datenbanken enthalten.Deshalb sollten Sie nicht nur möglichst starke Passwörter verwenden (je länger und komplexer, desto besser), sondern diese auch regelmäßig ändern. Verwenden Sie auf keinen Fall das gleiche Passwort für verschiedene Nutzer, ändern Sie auch das Standard-Konto „admin“ und nutzen Sie nur Konten und Berechtigungen, die auch benötigt werden.

Sehr sinnvoll ist der zusätzliche Schutz des Login-Formulars per Captcha und/oder HTTP-Authentifizierung (.htaccess/.htpasswd bei Apache) und für Admin-Accounts die Nutzung von Zwei-Faktor-Authentisierung (2FA). Die oft empfohlenen Plugins zur Limitierung von Login-Versuchenbergen hingegen ihrerseits – wie jedes Plugin – zusätzliche Risiken. Hier sollten Sie besser ein Plugin mit möglichst vielen weiteren wünschenswerten Funktionen wählen. Loginizer beinhaltetbeispielsweise zusätzlich auch Captchas, 2FA, Deaktivierung/Umbenennung von XML-RPC und vieles mehr. Noch mehr Funktionen bietet ein Security-Plugin mit Firewall wie Sucuri oder WordFence.

WordPress-Code absichern

Risiken: Auch im WordPress-Code gibt es Tausende Schwachstellen. Jeden Tag wird Ihre Website von Dutzenden von Bots auf solche Lücken gescannt (in 2018 durchschnittlich über 60 Mal täglich). Werden die Bots fündig, folgen häufig gezielte Angriffe. Je nach Schwachstelle reicht auch hier das Schadenspotenzial bis zur Komplettübernahme des Servers oder hohen Lösegeldforderungen.

Die Schwachstellen verteilen sich auf WordPress-Core, Plugins und Themes. In der Praxis sind aber vor allem Plugins gefährdet. Von den in 2018 neu hinzugekommenen Schwachstellen in WordPress waren Imperva zufolge sogar fast alle (98 Prozent) Plugin-bezogen. Achtung: Auch Security-Plugins können von Vulnerabilities betroffen sein!

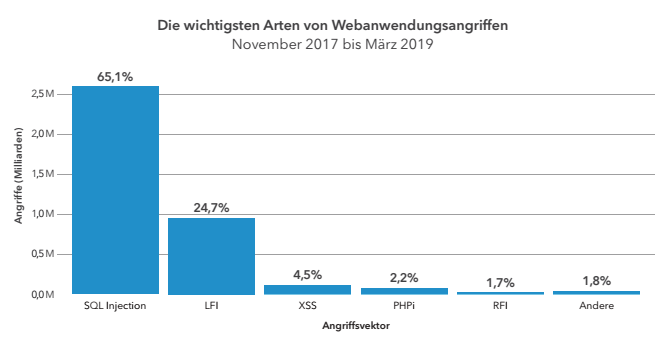

Die wichtigsten Schwachstellen-Kategorien nach Angriffsmethode sind SQL-Injektion (SQLI) undCross-Site Scripting (XSS) (mehr Infos hier). Auch Upload-Schwachstellen sind relativ häufig und gefährlich, weil sie u. a. Angriffe per Local File Inclusion (LFI) erlauben. Die Angriffsvektoren SQLI, LFI und XSS machen laut Akamai mehr als 94 Prozent der Angriffe auf Webanwendungen aus.

SQL-Injektion (SQLI) bezeichnet das Einschleusen böswilliger Datenbankbefehle in SQL-Datenbanken. Das geschieht z. B. über manipulierte Formulareingaben, die Zeichen mit Sonderfunktionen für den SQL-Interpreter enthalten, z. B. Semikolon oder Quote-Zeichen. Damit können Hacker Daten stehlen oder verändern und auch die Kontrolle über den Server erlangen.

Cross-Site Scripting (XSS) nutzt aus, dass eine anfällige Webanwendung Benutzereingabenohne Prüfung an den Webbrowser des Opfers weitersendet, der dann z. B. eingebetteten Code ausführt. Die Eingaben stammen direkt vom Hacker, z. B. Kommentare, oder vom arglosen Opfer selbst z. B. durch Anklicken präparierter Links. Kriminelle können so etwa die Benutzer-Session kapern, die Website verändern (Defacement), Phishing-Seiten ausspielen oder die Kontrolle des Browsers übernehmen.

Local File Inclusion (LFI) bringt verwundbare Anwendungen dazu, unautorisiert auf lokal vorhandene Dateien zuzugreifen. Dabei können sensitive Informationen eingesehen, aber auch bösartiger Code ausgeführt werden, der in zuvor hochgeladenen Dateien versteckt ist.

Sinnvolle Maßnahmen: SQLI, XSS und LFI haben gemeinsam, dass sie Nutzereingaben falsch verarbeiten. Wichtig ist daher, die Unschädlichkeit von Nutzerausgaben sicherzustellen. Das geschieht durch

- die Überprüfung und Validierung von Eingaben (hinsichtlich Format, Datentypen etc.)

- die Bereinigung (Sanitization) von Eingaben, bevor sie in die Datenbank geschrieben werden

- das Bereinigen (falls noch nicht geschehen) und Maskieren der Datenausgabe.

Welche Möglichkeiten WordPress dafür bietet, wird ausführlich im WordPress Codex beschrieben(hier und hier). Wer nicht selbst programmieren will, kann auf Security-Plugins zurückgreifen. Formulare sollten zusätzlich durch Captcha geschützt werden. Gegen Upload-Missbrauch helfen auch die Umbenennung der Dateien, Restriktionen von Upload-Rechten oder Dateiformaten und das Verhindern der Dateiausführung per .htaccess.

Auch die Nutzung einer Web Application Firewall schützt vor SQLI, XSS und LFI. Deshalb empfehlen wir ein All-in-one-Plugin inklusive WAF und Whitelisting/Blacklisting-Funktionen, beispielsweise WordFence oder Sucuri, wobei Sucuri dank CDN auch vor DDoS-Angriffen schützt.